De la volatilité de la sécurité informatique

Par jpc le lundi 29 décembre 2014, 16:05 - Critiques - Lien permanent

Alerte aux utilisateurs d'un navigateur dans une version "ancienne" (c'est à dire datant de plus de 2 ans) !

La confidentialité et même le contenu de nos communications cryptées seraient menacées par une méthode d'attaque récemment découverte et gentiment dénommée Poodle (caniche en anglais).

On trouve toutes les informations utiles par exemple sur Wikipedia "Transport Layer Security", ou "TLS" en abrégé. L'article en langue anglaise est très abondamment détaillé, l'article en allemand est techniquement impeccable mais celui en français contient déjà plus que l'essentiel pour l'utilisateur.

Pour nous les utilisateurs, la conséquence de Poodle est de nous forcer à mettre à jour notre logiciel navigateur. En soi, ceci n'apparaît pas immédiatement comme une contrainte, sauf que la version récente d'un logiciel navigateur est 3 à 4 fois plus encombrante que la version d'il y a 2 ans, et nécessite une puissance de machine plus importante. Nous pourrions donc déjà ressentir une incitation à poubelliser notre machine actuelle pour acquérir une machine neuve. De toute façon, si le système de notre machine actuelle ne peut supporter qu'un navigateur "ancien", et si nous parvenons à en désactiver le vieux chiffrement SSL - celui qui est devenu officiellement vulnérable -, nous ne ferons vraisemblablement que décaler l'urgence de la migration vers un matériel neuf, car cet "ancien" navigateur ne possède certainement pas les niveaux de chiffrement qui seront bientôt considérés comme indispensables.

Car nous assistons au début d'une grande course à la sécurité, sur un nouveau champ de la compétition entre les grandes entreprises exploitantes du Web et pas seulement entre les sociétés spécialisées dans les logiciels de sécurité.

Tiens, justement, ne soyons pas naïfs :

- La concrétisation de la menace Poodle nécessite, de la part de l'attaquant, la mise en place préalable d'un intermédiaire invisible et capable de traiter à sa façon les flux d'échange. Ce n'est pas à la portée du hacker du dimanche et ce n'est pas juste pour savoir qui consulte ou écrit quoi sur quels sites, il y a d'autres moyens plus simples pour cela. En particulier, le risque est nul dans les consultations de sites en mode purement informatif (sites https sans filtrage d'accès par mot de passe, par exemple moteurs de recherche).

- La "découverte" de la vulnérabilité Poodle provient d'une grande multinationale du Web. Autant dire que cette vulnérabilité préexistait dans la boîte à outils d'une des puissantes agences capables (depuis toujours ?) d'intercepter tout ce qui transite sur le Web. Dans quel but cette faille est-elle révélée seulement maintenant, est-ce pour des motifs purement commerciaux ou bien est-ce la partie émergée d'un affrontement entre diverses agences, pays, continents, ou bien... ? Voir notre billet Révélations en question.

- Ne serait-il pas responsable de la part des journalistes spécialisés, plutôt que de se poser en savants techniciens à propos de chaque "nouvelle" faille de sécurité, d'en profiter pour renvoyer l'utilisateur au rappel de quelques règles basiques à l'usage des particuliers et des organisations, et de préciser les risques pour les uns et les autres ?

- La fébrilité des adaptations des logiciels dans la grande course à la sécurité va fatalement entraîner la création de nouvelles bogues et de nouvelles failles de sécurité, d'autant plus sournoises si les logiciels concernés sont propriétaires. Mais, même les logiciels libres ne seront pas à l'abri de nouvelles failles. Voir notre billet sur les logiciels libres.

- La focalisation médiatique sur la sécurité des communications individuelles détourne l'attention du grand public à l'écart des récentes révélations sur les relations entre des entreprises majeures du Web et certaines agences gouvernementales. Dans un autre registre, cette focalisation contribue à faire oublier l'exploitation statistique des données recueillies en particulier sur les réseaux sociaux sur nos comportements et opinions, non seulement en vue des ciblages de marketing mais pour l'ajustement de propagandes segmentées dans tous les medias. Là, ce n'est plus de notre "sécurité" qu'il s'agit, mais de notre maintien dans un univers manipulé en miroir déformé de nous-mêmes. Voir notre billet sur le Web de propagande.

Il ne s'agit pas de nier la réalité des risques de compromission et de détournement de nos échanges réputés confidentiels sur le Web, encore moins de relativiser les risques de piratage informatique des entreprises, organisations, états... Mais pas n'importe qui et encore moins par hasard...

Disons le autrement.... Notons une accélération dans l'évolution du mythe du hacker.

Le mythe du hacker - génial - ami - du - bien - façon - Zorro se meurt, victime des déballages médiatiques sur les failles de sécurité (dont l'utilisation exclut l'amateurisme même éclairé), et victime collatérale du dévoilement du secret de Polichinelle concernant les exploitations d'arrière plan en vue de campagnes manipulatoires à grande échelle (dont les enjeux sont d'un tout autre ordre de grandeur). En conséquence, le "hacker génial" tend à se réduire à trois modèles normalisés, selon son niveau de ressources et de moyens : soit le racketteur de la plus basse espèce, soit le zombie au service d'organisations maffieuses ou simplement parasites, soit le fonctionnaire assermenté d'un gouvernement (ou son équivalent dans une "major" du Web) avec les confrères consultants qu'il alimente. Demandons-nous, par exemple, pourquoi aucun de ces puissants hackers n'utilise ses talents pour vider tous les comptes bancaires des paradis fiscaux, ou, en version plus subtile, pour y créer une petite pagaille telle que le risque de dématérialisation subite pesant sur les capitaux planqués oblige tous leurs propriétaires à les rebasculer vers des plates formes normalement fiscalisées.

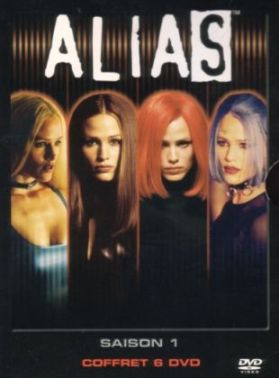

La comparaison des séries télévisées d'espionnage Alias (période de diffusion : 2001-2006, 5 saisons, 29 DVD) et Nikita (période de diffusion : 2010-2013, 4 saisons, 17 DVD) confirme une évolution dans la personnalité du hacker de génie, telle qu'elle est représentée à destination du grand public. Dans ces deux séries d'espionnage, le super hacker est un personnage principal, indispensable au succès des opérations. Cependant, on sent bien qu'il est a priori encombrant, ce technicien pointu incompréhensible au commun des mortels, qu'il est commode de lui attribuer des pouvoirs quasi magiques dans le scénario mais tout de même pas n'importe quoi. Les acteurs du rôle ont donc la charge de dépasser la caricature du savant fou. Le Marshall Flinkman d'Alias concentre la singularité de son personnage dans ses mimiques décalées, ce qui d'ailleurs préserve la crédibilité de ses trouvailles (au contraire du Mister Q des films de James Bond). Le Seymour Birkhoff de Nikita se retranche dans un profil de génie asocial enchaîné, mais ce n'est pour lui qu'un pis aller dont il s'évadera à la première occasion... On admire le super hacker en action, en communication avec les agents de terrain infiltrés dans un local périlleux à l'autre bout du monde : détection des systèmes d'autodéfense du local, pénétration de ces systèmes, désactivation quasi instantanée, téléchargement via clé usb du contenu du portable abandonné par l'ennemi... Dans Alias, la passion de Flinkman pour son art lui fait ignorer sa totale instrumentalisation par l'organisation qui l'emploie. Ce n'est plus vrai pour le Birkhoff de Nikita. Dans Alias, le super hacker n'a pas de problème d'identité et aucun questionnement sur sa profession; il n'évolue pas ou très peu dans son comportement au cours des épisodes. Au contraire, pour le Birkhoff de Nikita, la remise en question de son art devient obsèdante et fait l'objet d'une conclusion au terme de l'évolution du personnage. Certes, les différences des scénarios et des personnalités des acteurs des deux séries, Alias et Nikita, peuvent en partie expliquer ces différences dans les représentations du hacker de génie. C'est aussi que les deux séries ne sont pas de la même nature, malgré leurs similarités dans les détails plus que dans les ressorts des développements. Par bien des aspects, la série Nikita est une série d'anticipation (voir notre billet Nikita), alors qu'Alias est une série en mélange savant de genres classiques (espionnage, fantastique médiéval, saga familiale...).

La comparaison des séries télévisées d'espionnage Alias (période de diffusion : 2001-2006, 5 saisons, 29 DVD) et Nikita (période de diffusion : 2010-2013, 4 saisons, 17 DVD) confirme une évolution dans la personnalité du hacker de génie, telle qu'elle est représentée à destination du grand public. Dans ces deux séries d'espionnage, le super hacker est un personnage principal, indispensable au succès des opérations. Cependant, on sent bien qu'il est a priori encombrant, ce technicien pointu incompréhensible au commun des mortels, qu'il est commode de lui attribuer des pouvoirs quasi magiques dans le scénario mais tout de même pas n'importe quoi. Les acteurs du rôle ont donc la charge de dépasser la caricature du savant fou. Le Marshall Flinkman d'Alias concentre la singularité de son personnage dans ses mimiques décalées, ce qui d'ailleurs préserve la crédibilité de ses trouvailles (au contraire du Mister Q des films de James Bond). Le Seymour Birkhoff de Nikita se retranche dans un profil de génie asocial enchaîné, mais ce n'est pour lui qu'un pis aller dont il s'évadera à la première occasion... On admire le super hacker en action, en communication avec les agents de terrain infiltrés dans un local périlleux à l'autre bout du monde : détection des systèmes d'autodéfense du local, pénétration de ces systèmes, désactivation quasi instantanée, téléchargement via clé usb du contenu du portable abandonné par l'ennemi... Dans Alias, la passion de Flinkman pour son art lui fait ignorer sa totale instrumentalisation par l'organisation qui l'emploie. Ce n'est plus vrai pour le Birkhoff de Nikita. Dans Alias, le super hacker n'a pas de problème d'identité et aucun questionnement sur sa profession; il n'évolue pas ou très peu dans son comportement au cours des épisodes. Au contraire, pour le Birkhoff de Nikita, la remise en question de son art devient obsèdante et fait l'objet d'une conclusion au terme de l'évolution du personnage. Certes, les différences des scénarios et des personnalités des acteurs des deux séries, Alias et Nikita, peuvent en partie expliquer ces différences dans les représentations du hacker de génie. C'est aussi que les deux séries ne sont pas de la même nature, malgré leurs similarités dans les détails plus que dans les ressorts des développements. Par bien des aspects, la série Nikita est une série d'anticipation (voir notre billet Nikita), alors qu'Alias est une série en mélange savant de genres classiques (espionnage, fantastique médiéval, saga familiale...).

Bref, nous avons relativement beaucoup de Flinkman et pas assez de Birkhoff. Alors la "sécurité", c'est ce qu'on voudra nous en faire croire.